Les pirates sont de plus de plus malins et trouvent sans cesse de nouvelles techniques pour contourner votre vigilance. Aujourd’hui, nous découvrons Locky un nouveau ransomware qui va se loger directement dans un fichier word et qui pourrait faire de gros dégâts dans les prochaines semaines.

Pour rappel, un ransomware est un virus qui va prendre en otage vos données en les cryptant pour ensuite vous demandez quelques centaines, voire milliers d’euros (via un versement de Bitcoin bien souvent) en échange de la clé de cryptage (sous peine de ne pas retrouver vos données, surtout si vous n’avez pas de sauvegarde externalisée). Un récent et triste exemple des dégâts que peuvent faire cette catégorie de virus : Un hôpital américain à l’arrêt.

Pour ce faire, vous allez, dans le cas de Locky, recevoir un email contenant un fichier Word en pièce jointe. L’expéditeur vous explique qu’une facture vous a été adressée et vous trouverez l’ensemble des informations dans le fichier attaché. Malheureusement et même si vous avez un antivirus, celui-ci ne verra surement pas le virus (26 le considère comme tel sur 54).

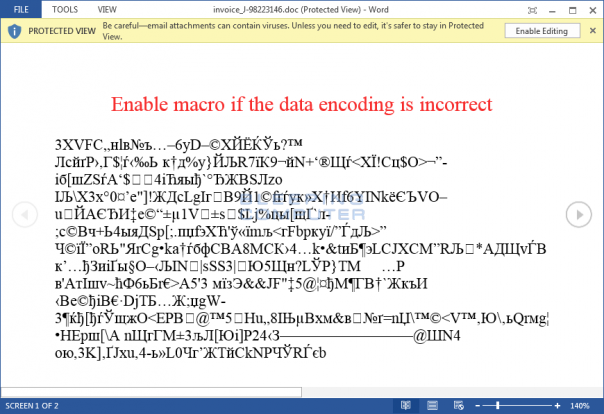

Une fois le document ouvert, vous voyez que le texte ne veut rien dire et qu’une macro veut se lancer. Au vue du message et si on ne prête pas attention à celui-ci, on aurait presque envie de laisser l’exécution se faire afin de pouvoir correctement voir le contenu.

Cependant, c’est au moment où vous allez accepter l’exécution de la macro que les soucis vont commencer. En effet, celle-ci va commencer par télécharger un programme qu’elle va lancer sur votre ordinateur. Celui-ci s’attaquera à crypter l’ensemble de vos fichiers localement, supprimera les VSS (sauvegarde des versions de vos fichiers, si cela est configuré) et continuera son chemin en se rendant sur les disques partagés ou disques durs/clés USB si présents…

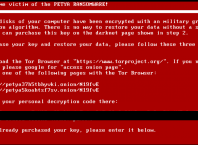

Pendant que le virus progresse sur votre infrastructure, vous pourrez lire le message du pirate expliquant comment récupérer ses données, moyennant finance.

Comme toujours, on remarque qu’il faut une intervention de l’utilisateur pour que le ransomware puisse s’installer sur une machine et un réseau plus généralement. C’est sa plus grande faiblesse mais aussi sa plus grande force si vous n’êtes pas attentif. Heureusement, il y a quelques possibilités pour se protéger.

- La première d’entre elles est forcément de ne pas ouvrir ce type de pièce jointe, surtout provenant d’expéditeur non connu. Il faut toujours se questionner sur la nature d’une pièce jointe : est-ce normal d’avoir une pièce jointe, le nom semble-t-il correct, l’extension du fichier adapté ?

- La deuxième est de changer un réglage dans les options de Word concernant le Trust Center pour désactiver automatiquement l’exécution des macros non-signés officiellement.

- La dernière reste d’avoir des sauvegardes valides et récentes des fichiers importants. Malheureusement, les VSS ou les copier/coller ne suffisent pas pour être serein en cas de souci.

En tout cas, si vous suivez ces quelques règles, tout devrait bien se passé. Mais attention, les pirates ont souvent une longueur d’avance, et Locky le démontre une fois de plus.

[…] Locky, c’est un nouveau ransomware qui débarque sur Internet et qui se présente comme étant […]